超寬帶UWB無鑰匙進入系統:封堵汽車盜竊漏洞

意法半導體(STMicroelectronics)推出的這類超寬帶芯片,將有效阻止盜賊偽造免提鑰匙扣信號 —— 這類破解手段曾讓盜賊輕松侵入車輛。

汽車盜賊越來越擅長利用免提解鎖與無鑰匙啟動系統的安全漏洞。英國最新統計數據顯示,如今犯罪分子破解車輛無鑰匙進入系統的作案頻率,已超過傳統的物理破鎖方式(如 “瘦吉姆” 開鎖工具)。

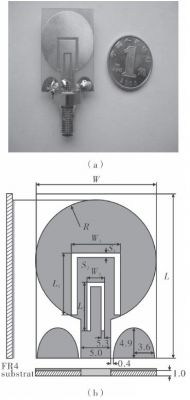

目前,新一代鑰匙扣與汽車安全芯片系統正投入研發,旨在徹底遏制精通技術的汽車盜賊。總部位于瑞士日內瓦的意法半導體(STMicroelectronics),是多家為汽車、智能鎖等產品開發升級型安全芯片的供應商之一。該公司上月發布了ST64UWB 系列芯片,專門用于修補盜賊此前頻繁利用的系統漏洞。

上一代系統的核心缺陷在于:車輛門鎖只驗證鑰匙身份,不驗證鑰匙距離。即便車企搭載了超寬帶技術(UWB,一種利用高頻脈沖測距的安全短距無線通信技術),也往往將其作為選配功能。當 UWB 測距不穩定時(例如鑰匙被放在包內、口袋中與其他物品堆疊),安全系統會直接忽略距離數據。

將距離判定升級為安全信號

車企與芯片廠商正全力封堵這一漏洞。超寬帶芯片并非新技術,但它在真實場景下的可靠性,以及車輛能否全程依賴 UWB 測距,正在發生質變。

汽車盜賊已針對該漏洞形成成熟作案手法,最常見的是使用兩臺廉價收發機作為信號中繼器:

兩名竊賊盯上停在車道的車輛;

一人站在住戶門外,預判鑰匙掛在入戶門附近;

另一人站在車輛旁;

鑰匙扣會持續廣播低功率信號,車輛也會不斷探測有效鑰匙是否在附近;

竊賊的設備捕捉穿墻的微弱信號并放大,傳遞給車輛;

車輛誤以為有效鑰匙就在車外,無需按鍵、不破窗、不撬鎖,直接解鎖。

信號強度可通過放大或定向天線輕易篡改,但新型 UWB 系統的核心優勢是:信號傳播時間極難偽造。

美國猶他大學電氣與計算機工程教授、無線網絡與統計信號處理專家尼爾?帕特里解釋:攻擊者無法讓鑰匙扣發出的信號,違反物理定律提前到達車輛安全芯片。竊賊只能延遲信號,而延遲會讓鑰匙顯得更遠,而非更近。

這一物理限制,讓車企可以將距離判定作為安全校驗環節。

意法半導體測距與連接事業部營銷主管勒內?伍特表示:

“安全校驗邏輯從‘鑰匙是否有效’升級為‘有效鑰匙是否真的在附近’。”

UWB 能解決與不能解決的問題

新型超寬帶芯片讓偽造近距離變得極為困難,但 UWB 并不能消除所有無線安全漏洞。

攻擊者仍可進行信道干擾:當車主按下鎖車鍵時,干擾會阻塞鎖車指令,導致車輛因未收到信號而無法上鎖。

但這類攻擊無法打開車門,僅能阻止鎖車。帕特里說:“如果車燈不閃爍(提示鎖車成功),我只會再按一次,直到確認鎖車才會離開。”

官方數據已清晰呈現問題規模:英國國家統計局發布的《英格蘭和威爾士犯罪調查》顯示,當地58% 的車輛盜竊案涉及無鑰匙進入系統破解,包括中繼攻擊。英國保險協會證實,與無鑰匙系統破解相關的車險理賠比例持續上升。專業汽車風險分析機構 Thatcham Research 與車輛追蹤服務商 Tracker 均指出,中繼攻擊是現代車輛盜竊的主流手段。

Tracker 董事總經理馬克?羅斯向《保險時報》表示:“隨著技術進步,有組織犯罪團伙正研發更精密的手段,突破現有車輛安全系統。”

目前剩余的核心挑戰是強制啟用機制:如果車輛每次都強制執行距離校驗,中繼攻擊將極難實施;如果系統仍保留降級模式(放寬近距離要求),漏洞就依然存在。

意法半導體等芯片廠商堅信,更高的可靠性與安全性,將讓車企做出更安全的選擇。

評論